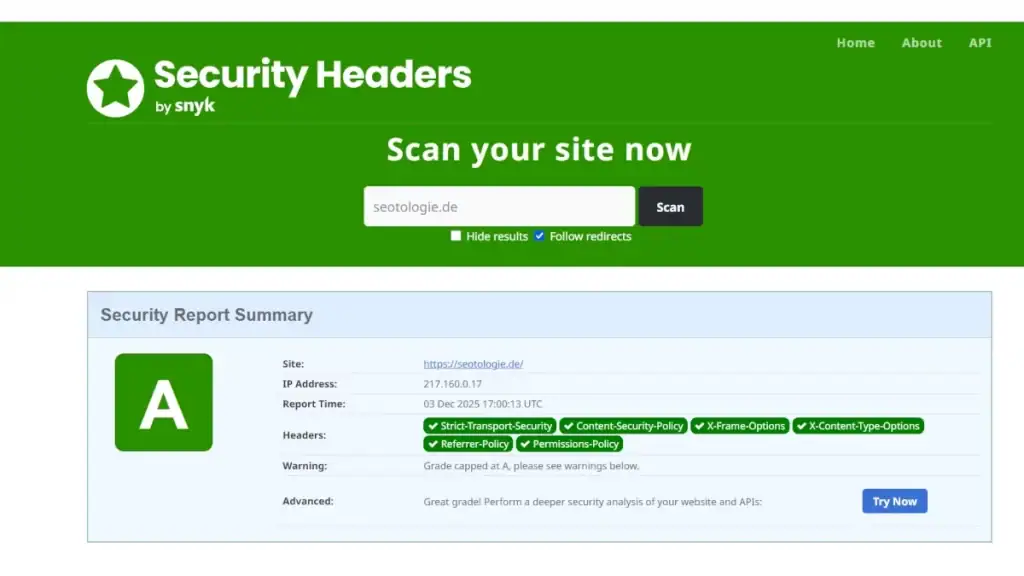

SEOtologie Header‑Audit

Redirects, Security-Header, Caching-Policy und Cookie-Audit in einer Tiefenanalyse.

DSGVO-konform: Dieses Modul analysiert ausschließlich öffentlich zugängliche HTTP‑Header und Transportmerkmale (z. B. Security‑Header, Caching‑Policies, serverseitige Redirects).

Die URL wird nur für die Dauer der Prüfung verarbeitet. Es erfolgt keine Speicherung personenbezogener Daten.

I. Architektur & Methodik der Header-Analyse

Welchen technologischen Scope evaluiert das SEOtologie Header-Audit?

Das Modul analysiert ausschließlich öffentlich zugängliche HTTP-Header und Transportmerkmale. Es handelt sich um eine externe Analyse der Server-Antworten (Response-Header), die Sicherheits-Header, Caching-Policies und serverseitige Redirects umfasst.

Wie wird die DSGVO-Konformität während der Prüfung gewährleistet?

Die URL wird ausschließlich für die Dauer der Prüfung verarbeitet. Es erfolgt keine Speicherung personenbezogener Daten auf dem Server. Der Analyse-Verlauf wird translozierend lediglich lokal im Browser des Nutzers gesichert.

Warum werden Protokoll-Details wie TLS-Version oder DNSSEC nur referenziert?

Diese spezifischen kryptografischen Metadaten der Infrastruktur sind im reinen HTTP-Response Header physikalisch nicht greifbar. Eine tiefe Analyse dieser Layer erfolgt separat über das spezialisierte SEOtologie SSL-Audit Modul, da diese Parameter auf Layer 4 (Transport) verhandelt werden.

🔐 Sicherheit

Welche Schutzwirkung entfaltet Strict-Transport-Security (HSTS)?

HSTS erzwingt HTTPS-Verbindungen direkt auf Browser-Ebene. Eine konforme Implementierung (max-age ≥ 1 Jahr, inkl. Subdomains und Preload-Eintrag) unterbindet SSL-Stripping-Angriffe und erzwingt eine dauerhaft gesicherte Kommunikation.

Weshalb wird die Content-Security-Policy (CSP) bei WordPress oft als „Kritisch“ markiert?

Die CSP definiert präzise autorisierte Ressourcen-Quellen. WordPress-Systeme und Themes wie Astra nutzen konstruktionsbedingt häufig Inline-Skripte (script-src 'unsafe-inline') und Styles (style-src 'unsafe-inline'). Da dies den XSS-Schutz reduziert, markiert das Audit das daraus resultierende Kernrisiko.

Warum müssen API-Verbindungen (connect-src) in der CSP deklariert werden?

Die Direktive connect-src limitiert die Domains, mit denen Skripte kommunizieren dürfen. Das Audit prüft, ob diese Verbindungen auf ein notwendiges Maß reduziert sind, um unautorisierte Datenabflüsse durch Drittanbieter-Plugins zu verhindern.

Welche Funktion erfüllen form-action und base-uri in der CSP?

Diese Direktiven bieten erweiterten Schutz: form-action beschränkt die Ziele, an die Formulardaten gesendet werden dürfen, während base-uri das Manipulieren der Basis-URL des Dokuments (Base-Tag-Hijacking) verhindert.

Was bewirkt die Direktive upgrade-insecure-requests?

Diese CSP-Anweisung instruiert den Browser, alle unsicheren Ressourcen-Anfragen (HTTP) automatisch auf eine gesicherte Verbindung (HTTPS) aufzuwerten. Dies vermeidet Mixed-Content-Fehler und erhöht die Integrität der Auslieferung.

Welche Funktion erfüllen CORP, COOP und COEP?

Diese Direktiven isolieren den Browser-Kontext gegen domänenübergreifende Datenlecks. Eine strikte Konfiguration (same-site) gewährleistet maximale Resilienz gegen Cross-Site-Angriffe und spekulative Seitenkanal-Attacken auf Hardware-Ebene.

Warum ist die Permissions-Policy für moderne Browser relevant?

Diese Policy limitiert den unautorisierten Zugriff auf Browser-Hardware wie Kamera, Mikrofon oder Sensoren. Eine restriktive Konfiguration stellt sicher, dass Hardware-Schnittstellen nur dann aktiv sind, wenn sie explizit autorisiert wurden.

Welche Schutzwirkung entfaltet X-Content-Type-Options?

Dieser Header erzwingt die strikte Einhaltung der vom Server deklarierten MIME-Typen (nosniff). Er verhindert, dass Browser Dateitypen eigenständig interpretieren, was das Risiko minimiert, dass Schadcode als harmlose Ressource getarnt ausgeführt wird.

Wie regelt die Referrer-Policy den Datentransfer bei Link-Abgängen?

Die Referrer-Policy kontrolliert, welche Informationen über die Herkunftsquelle an Zielseiten übermittelt werden. Eine optimierte Konfiguration (strict-origin-when-cross-origin) gewährleistet ein präzises Gleichgewicht zwischen Analyse-Interesse und dem Schutz interner URL-Strukturen.

Was bedeutet Set-Cookie Security im Kontext der Datensparsamkeit?

Das Audit prüft, ob im Response-Header zustandsbehaftete Session-Cookies übertragen werden. Die Abwesenheit von Cookies bei statischen Anfragen signalisiert vorbildliche Datensparsamkeit und optimiert die Cache-Effizienz.

Wie unterbindet die Konfiguration manipulatives Clickjacking?

Durch Direktiven wie frame-ancestors (innerhalb der CSP) oder X-Frame-Options: SAMEORIGIN wird definiert, ob die Website in iFrames eingebettet werden darf. Dies schützt Nutzer vor betrügerischen Interaktionen in verborgenen Kontexten.

🚀 Performance & Delivery

Wie ist die Latenzzeit (TTFB) einzuordnen?

Der Time To First Byte (TTFB) repräsentiert die initiale Verzögerung bis zum Eintreffen des ersten Datenpakets. Minimale Werte indizieren eine hocheffiziente Verarbeitung der Datenbankinstanzen sowie eine perfekt abgestimmte Server-Infrastruktur.

Content-Encoding: Warum wird ein Upgrade auf Brotli empfohlen?

Das Audit erkennt Standard-Kompressionen wie GZIP. Ein Upgrade auf Brotli bietet jedoch eine signifikant höhere Effizienzsteigerung bei der Übertragung textbasierter Dateien, was die mobilen Core Web Vitals optimiert.

Welchen Zweck erfüllt die Cache-Control Direktive?

Sie steuert die lokale Speicherung von Inhalten beim Client. Eine regelkonforme Caching-Policy führt zu einer massiven Lastreduzierung der Infrastruktur und sorgt bei wiederkehrenden Zugriffen für instantane Ladezeiten.

Was bewirken Early Hints (Link rel=preload)?

Diese Funktion optimiert den Ladevorgang kritischer Ressourcen (wie das Astra-Theme-Stylesheet) bereits während der serverseitigen Generierung. Diese proaktive Priorisierung eliminiert Render-Blockaden.

🌍 SEO & Crawler-Steuerung

Welche Relevanz hat das X-Robots-Tag auf Header-Ebene?

Dieses Tag steuert Suchmaschinen direkt auf Dateiebene (Non-HTML). Sofern es nicht im Header deklariert ist, verlassen sich Crawler primär auf das klassische HTML-Fallback via Meta-Tags.

Warum wird die Content-Language im Header geprüft?

Die Deklaration der Content-Language ermöglicht die Zuweisung der Primärsprache noch vor dem Dokument-Parsing. Dies unterstützt die korrekte geografische Targetierung durch Suchmaschinen-Crawler.

Welche Funktion erfüllt der HTTP-Canonical (Link)?

Ein Canonical-Link auf Protokollebene konsolidiert die URL-Autorität direkt in der Server-Antwort. Dies ist insbesondere für Nicht-HTML-Ressourcen (z. B. PDFs) essenziell, um Duplicate Content zu vermeiden.

🧩 Infrastruktur & Routing

Was bedeutet ein Server Signature Leak?

Dieser Punkt evaluiert, ob der Server spezifische Versionsnummern (z. B. von Apache oder Nginx) preisgibt. Eine sicher verschleierte Signatur erschwert die automatisierte Identifikation bekannter Schwachstellen.

Welche Rolle spielt der CDN / Edge Cache Status?

Die Analyse prüft die Auslagerung der Last auf Proxies oder Gateways. Ein aktives CDN entlastet die Kern-Infrastruktur und beschleunigt die globale Auslieferung von Inhalten signifikant.

Wie bewertet das Audit das Risiko von Proxy Leaks?

Hier wird geprüft, ob die interne Netzwerk-Architektur oder Routing-Details durch Reverse-Proxys offengelegt werden. Eine maskierte Architektur schützt die Integrität der internen Server-Umgebung.